¿Qué son los antivirus?

Los antivirus son programas que fueron creados en la

década de los 80's con el objetivo de detectar y

eliminar virus informáticos.

Software malicioso

El malware tiene muchas caras, y es que los programas maliciosos se reproducen en los ordenadores de diferentes formas. Ya se trate de virus, de programas espía o de troyanos, la presencia de software malicioso en los sistemas informáticos siempre debería evitarse. ¿Qué tipos de malware hay? En la presente guía te contamos cuál es la mejor manera de protegerse de sus ataques y lo que puedes hacer si tu equipo o el espacio web de tu servidor se infecta.

El término malware hace referencia a un tipo de software que tiene funciones generalmente malignas. La mayoría de usuarios lo identifican simplemente como virus, alejándose así de la definición y dimensión real del software malintencionado. Un virus informático representa un tipo específico de malware y es diferente a muchos otros tipos.

Virus informáticos

Los virus son programas que se propagan de manera independiente, que se reproducen y que se infiltran en otros programas informáticos y son la forma más tradicional y conocida de software malicioso. Cuando un virus se activa, este se reproduce y puede perjudicar la funcionalidad del ordenador, destruir datos, espiar al usuario o incluso dañar el hardware.

Gusanos informáticos

Los gusanos informáticos se reproducen y propagan de forma más activa que los virus y no necesitan alterar archivos, sino que acceden a los sistemas a través de redes o de dispositivos de almacenamiento. Los gusanos informáticos que se propagan por medio de correos electrónicos utilizan el programa de correo electrónico de un usuario para distribuirse a través de los contactos de la libreta de direcciones. Al igual que los virus, los gusanos pueden dañar el sistema y se utilizan a menudo para que el atacante pueda ejercer cierto control sobre el equipo ajeno. Hoy en día son uno de los tipos de malware más utilizados.

Troyanos

Los caballos de Troya, más conocidos como troyanos (su nombre hace referencia al mito griego recogido por Homero en La Odisea), se presentan como programas aparentemente inofensivos, pero en realidad intentan acceder a los sistemas informáticos y, si lo consiguen, ejecutan en ellos funciones que afectan de manera negativa al usuario. Los troyanos son capaces de llevar a cabo acciones perjudiciales, como puede ser vigilar el tráfico de datos en un ordenador o incluso copiar archivos y enviarlos. Otros, por su parte, ejecutan y modifican determinados programas del ordenador e instalan nuevo software (en la mayoría de los casos, programas espía o adware). Los troyanos pueden, incluso, ser controlados a distancia (por ejemplo, por medio de un backdoor o puerta trasera), lo que da lugar a que otros usuarios tengan la posibilidad de hacer un uso indebido de un ordenador en lo que hoy se conoce como cibercriminalidad.

Adware

El término deriva del inglés y está compuesto por “advertisement” (“Ad”) y por software (“ware”). El adware permite visualizar publicidad en un programa y, en la mayoría de los casos, forma parte del software gratuito (freeware) y es legítimo. Sin embargo, puede resultar peligroso cuando realiza cambios en el sistema en la configuración del navegador sin preguntar y muestra, por ejemplo, pseudopáginas web o ventanas emergentes.

Programas espía

Con este software se pueden espiar los datos de los usuarios para ser transmitidos al fabricante o a terceros sin que estos sean conscientes de que están siendo observados. La información obtenida por medio de programas espía suele ser utilizada para fines comerciales y ello da lugar a que se muestren, por ejemplo, anuncios relacionados con dichos datos.

Los programas espías y el adware se engloban en la categoría de greyware, ya que no causan daños directos en el sistema. Sin embargo, ambos pueden hacer disminuir el rendimiento y la seguridad del equipo.

Scareware

El scareware es un software diseñado para asustar y confundir al usuario, normalmente por medio de avisos falsos que alertan de la presencia de malware en el ordenador. Si se recomienda el uso de un software de pago para eliminar el malware, se puede hablar del Rogue Software, un programa que hace que se infecte el ordenador cuando el usuario compra e instala la supuesta aplicación.

Ransomware

Este software extorsivo va un poco más lejos que el scareware, ya que bloquea el acceso al sistema operativo de un ordenador o a determinados archivos y pide el pago de un rescate para su desbloqueo.

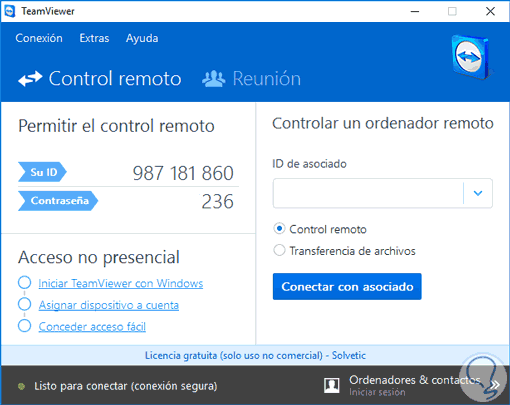

Backdoor (puerta trasera)

La puerta trasera hace referencia a una función más que a un programa independiente. Se trata de un componente de software a través del cual un usuario externo puede tener acceso a un ordenador sin que el usuario se dé cuenta.

El acceso remoto a un ordenador suele usarse para los ataques Denial of Service (DoS), que paralizan los servicios de Internet, o para el envío de correos electrónicos de spam. Las backdoors acceden al sistema normalmente a través de troyanos, gusanos informáticos o virus.

¿A quién afecta el malware y cómo se puede saber si se está infectado?

Entre las víctimas de los programas maliciosos se encuentran tanto particulares como empresas u organizaciones. La lista anterior muestra las diferencias entre ellos, que son tan variadas como las razones para su uso, y es que no suelen ser la expresión de un vandalismo digital arbitrario. Es mucho más común que el uso del malware venga determinado por un objetivo: espiar datos y sacar provecho de ellos, colocar anuncios y ofertas de compra, sabotear determinados sistemas informáticos o controlar ordenadores ajenos y utilizarlos para fines concretos. El malware intenta, así, pasar desapercibido para poder utilizar el equipo invadido el máximo de tiempo posible. No obstante, hay ciertos síntomas que se pueden identificar para saber si un ordenador ha sido víctima de un software malicioso:

- El equipo se apagade manera espontánea, no se puede volver a encender o el sistema se bloquea de repente.

- El equipo funciona más lento de lo normal (debido a un aumento en la carga del procesador).

- La velocidad de Internet es más lenta de lo normal (debido a un elevado tráfico de datos).

- Aumenta la asiduidad con la que aparecen contenidos indeseados de Internet, tales como ventanas emergentes, reenvío automático a ciertas direcciones de Internet o acceso repentino a una nueva página web, buscador o nuevas barras de herramientas en el navegador.

- Los programas se desinstalan o bloquean de repente. Algunos elementos dañinos pueden, incluso, desactivar programas antivirus y cortafuegos, lo que se convierte en otro indicio de que el sistema ha sido infectado con un malware.

- Se instalan programas no deseados y algunos se abren solos.

Es evidente que alguien está interviniendo en el equipo, debido, por ejemplo, a la presencia de nuevos archivos o carpetas, a que el puntero del ratón está siendo controlado, a que se envían correos electrónicos o mensajes en las redes sociales en tu nombre sin que haya ninguna intervención por tu parte.

Medidas preventivas frente al software malintencionado

Hay diversos tipos de software diseñados para proteger a los sistemas informáticos de las amenazas externas, pero toda la responsabilidad no recae en ellos, sino que tu manejo de la situación también juega un papel importante. Esto hace referencia, por un lado, a las medidas preventivas basadas en software y, por otro, a las directrices sobre el uso de Internet.

Prevención basada en software

Para que tu sistema esté a salvo de badware, es recomendable dotar al equipo del siguiente software:

- Un programa antivirus actual y eficaz: un antivirus es un programa que se ejecuta de manera permanente y protege al equipo de las amenazas de software maligno. Para que sea capaz de reconocer el mayor número posible de programas malintencionados, siempre debe estar a la orden del día por medio de actualizaciones automáticas. Los sistemas operativos Windows vienen de serie con un antivirus, que puede ser Microsoft Security Essentials (Windows Vista, Windows 7) o Windows Defender (a partir de Windows 8). Entre los programas antivirus más efectivos y, a su vez, gratuitos se encuentran Avast , Avira y 360 Total Security. Estos programas están disponibles tanto para Windows como para sistemas operativos Mac o Android. Otro de los antivirus más conocidos y también gratuito para Windows es Panda Free Antivirus.Este tipo de programas protegen a los sistemas de la presencia de virus y pueden eliminar casi cualquiera de ellos independientemente de su naturaleza o, al menos, pueden ofrecer consejos sobre cómo proceder correctamente. Esto también se aplica a gusanos informáticos, troyanos y otro tipo de software malicioso, de modo que los programas antivirus no solo protegen contra virus informáticos, sino también contra otros tipos de programas malintencionados y ayudan, también, a eliminar malware.

- Un firewall activo: solo puedes proteger tu ordenador de accesos no deseados cuando el cortafuegos está activo, y este es un componente esencial de muchos sistemas operativos, entre ellos Windows.

- Una versión actual del sistema operativo: las actualizaciones ayudan a eliminar los vacíos de seguridad ocasionados por la presencia de malware en tu equipo. Lo más recomendable es mantener el sistema operativo al día, por ejemplo, activando las actualizaciones automáticas.

- Versiones actuales de los programas: también es recomendable actualizar el software que se utiliza, sobre todo aquel que posibilita la conexión a Internet. Las versiones anticuadas de los navegadores, de Java, de Flash y de otras aplicaciones, contienen a menudo fallos de seguridad y permiten que el badware tenga acceso al sistema.

Deep Freeze

Deep Freeze es un administrador del núcleo que protege la integridad del disco duro redirigiendo la información que se va a escribir en el disco duro o partición protegida, dejando la información original intacta

Características principales del programa

Pero un mismo equipo no siempre lo utiliza una sola persona, o al menos no solo uno tiene acceso al mismo cuando lo desee. Esto puede desembocar en que terceros modifiquen ciertos parámetros del sistema, o accedan a nuestros archivos personales. Además todos estamos expuestos a potenciales ataques con malware, lo que supone un problema. Es por ello que os hablaremos de Deep Freeze, un programa que nos será de ayuda en todo ello.

Ventajas que nos ofrece el uso de Deep Freeze

Como os podréis imaginar, la utilidad de disponer de un software de este tipo en nuestro PC, nos puede ser de ayuda en multitud de situaciones un tanto incómodas y peligrosas. Con esto os queremos decir que podremos agradecer en gran medida su uso en caso de ser atacados por algún código malicioso, o cuando queremos instalar programas de prueba. De este modo logramos que los cambios realizados, ya sea por una aplicación, malware u otros usuarios, sean permanentemente en el equipo.

Por tanto ante alguna eventualidad que dañe, modifique o destruya las configuraciones y datos de nuestro sistema, dispondremos de esa imagen congelada de Deep Freeze. Seguro que esto es algo que nos ahorrará más de un disgusto en el futuro.

TALLERhttps://wordwall.net/play/31790/504/792